Опять вирус

2268 сообщений

578 сообщений

#15 лет назад

Цитата ("owlteam"):http://biblpr.........irus/- это вирусный маркетинг или просто рекламное обявление

?

?

2268 сообщений

#15 лет назад

Цитата ("vladmax"):это вирусный маркетинг или просто рекламное обявление?

Это просто список хороших бесплатных антивирусов.

У меня самого вчера лицензия на DrWeb кончилась и я оттуда скачал Avast!, потому что там есть модуль, который отслеживает вирусню в реальном времени...

6970 сообщений

#15 лет назад

Цитата ("LSD-Team"):Если кто-то страдает подобной проблемой, шагаем сюда ссылка и бесплатно скачиваем тулзу. Правда, удаляет она руткит, совершая несколько перезагрузок винды, но при этом каждый шаг Вы контролируете.

Спасения псот.

После четырёх часов ковыряния с двумя компами одновременно, несклольких откатов системы, выковыривания ручками совершенно постороннего зверя, досконального изучения методов маскировки этой заразы (которые ни фига не помогли процессу удаления) - скачал эту утилиту и за десять минут всё ей вычистил.

Спасибо за наводку.

P.S. А вот мне интересно: как ты справишься без неё? Лично я файл не нашёл даже из-под DOSа.

6970 сообщений

#15 лет назад

Цитата ("owlteam"):Всем, кто страдает от вирусов, список бесплатных антивирусов и антишпионов с подробным описанием достоинств и недостатков:

У всех антишпионов есть один общий недостаток: если он не лечит данную конкретную заразу - он бесполезен. А определить заранее, лечит ли он эту заразу, невозможно.

1050 сообщений

#15 лет назад

Цитата ("voron_76"):P.S. А вот мне интересно: как ты справишься без неё? Лично я файл не нашёл даже из-под DOSа.

Я его не нашел по глупости. Вирус запускалася на виртуальной машине, но не работал так, как на реальной, в нем эта функция продумана.

Метод, которым я его искал на виртуальной машине мне помог бы на моей реальной. В реестре была создана служба с рандомным именем типа ikfwx и сняты с нее разрешения даже чтения для администраторов и установлены разрешения для SYSTEM. Само тело вируса лежало в System32. Все это я просматривал на виртуальной машине, если бы там вирус не эмулировал заражение (а он это делает, чтобы запутать пользователя), то я бы нашел его в течение получаса.

Вирус проще, чем я думал, но хитрее, раз запутал меня

Но теперь я знаю, как его вытащить

Но теперь я знаю, как его вытащить

6970 сообщений

#15 лет назад

Цитата ("LSD-Team"):Метод, которым я его искал на виртуальной машине мне помог бы на моей реальной. В реестре была создана служба с рандомным именем типа ikfwx и сняты с нее разрешения даже чтения для администраторов и установлены разрешения для SYSTEM. Само тело вируса лежало в System32.

Вирус проще, чем я думал, но хитрее, раз запутал меняНо теперь я знаю, как его вытащить

Тогда делись, как его в этом случае удалять.

Кое-какая инфа с реальной машины:

- разрешения для службы поменять он не даёт (каюсь, прохлопал удаление из-под ДОСа функцией REG - плоховато я её знаю). Не даёт даже под ERD.

- GMER обнаруживает перехваченный svchost и позволяет его снять. А после перезагрузки перестаёт работать Панель задач, пропадают принтеры и сетевые подключения.

- dll, который запускается в качестве параметра svchost (его можно увидеть тем же GMER или сторонними редакторами реестра), по указанному пути не обнаруживается - ни под ERD, ни под ДОСом.

И?

1050 сообщений

#15 лет назад

Цитата ("voron_76"):Тогда делись, как его в этом случае удалять.

Ща поделюсь

Цитата ("voron_76"):

- разрешения для службы поменять он не даёт (каюсь, прохлопал удаление из-под ДОСа функцией REG - плоховато я её знаю). Не даёт даже под ERD.

Не пользуюсь ERDами, не знаю, можно ли там в реестре менять права. Как бы сделал я: загрузился бы из под другой винды, запустил там местный редактор реестра. Дальше выбираем раздел HKLM, потом файл\загрузить куст, в диалоге открытия файла выбираем файл базы данных реестра system из нашей выключенной винды (например C:\Windows\System32\config\system (это файл, а не папка)), в нем в ветке ControlSet001\Services\ ищем ключ с рандомным названием (процедура упрощается тем, что напротив нее нет плюсика, ибо запрещено его открывать). Когда находим, смотрим разрешения: там должны быть права только для SYSTEM (если это действительно Conficker) добавляем права на "Все" например. Если не добавляются, то меняем владельца, снимаем наследование разрешений. Смотрим там путь к файлу, файл находим и удаляем. Когда теперь уже ветка доступна на запись, удаляем службу и ищем одноименный ключ с префиксом LEGACY_ в ключе ControlSet001\Enum\Root и делаем то же самое. Затем повторяем действия для ControlSet002.

Цитата ("voron_76"):

- GMER обнаруживает перехваченный svchost и позволяет его снять. А после перезагрузки перестаёт работать Панель задач, пропадают принтеры и сетевые подключения.

Гмер это обнаруживает только если после инфицирования машина не была перезагружена (не соврать бы только)

Если метод не работает, сообщи. Я все равно скоро собираюсь заразить вторую винду конфикером и попробовать удалить его руками.

Цитата ("voron_76"):

И?

И всё, я пошел работать

6970 сообщений

#15 лет назад

Цитата ("LSD-Team"):Цитата ("voron_76"):- разрешения для службы поменять он не даёт (каюсь, прохлопал удаление из-под ДОСа функцией REG - плоховато я её знаю). Не даёт даже под ERD.

Не пользуюсь ERDами, не знаю, можно ли там в реестре менять права.

Можно, но делается это как-то криво. По крайней мере, даже на заражённой винде в некоторых случаях мне это удавалось сделать легче.

Цитата:

Как бы сделал я: загрузился бы из под другой винды, запустил там местный редактор реестра. Дальше выбираем раздел HKLM, потом файл\загрузить куст, в диалоге открытия файла выбираем файл базы данных реестра system из нашей выключенной винды (например C:\Windows\System32\config\system (это файл, а не папка)), в нем в ветке ControlSet001\Services\ ищем ключ с рандомным названием (процедура упрощается тем, что напротив нее нет плюсика, ибо запрещено его открывать). Когда находим, смотрим разрешения: там должны быть права только для SYSTEM (если это действительно Conficker) добавляем права на "Все" например. Если не добавляются, то меняем владельца, снимаем наследование разрешений.

По идее, ERD - это и есть другая винда. Но ни разрешения, ни владельца сменить там я не смог. Возможно, конечно, что это у меня кривые руки, но тем не менее...

Цитата:

Смотрим там путь к файлу, файл находим и удаляем.

Просмотреть путь к файлу можно и без этих танцев - любой альтернативный редактор реестра его показывает (я смотрел через GMER и через RegWorks). Но проблема в том, что файл не находится - ни по указанному пути, ни вообще. Даже при загрузке с бутявки. :P

Цитата:

Цитата ("voron_76"):- GMER обнаруживает перехваченный svchost и позволяет его снять. А после перезагрузки перестаёт работать Панель задач, пропадают принтеры и сетевые подключения.

Гмер это обнаруживает только если после инфицирования машина не была перезагружена (не соврать бы только)

Соврать. Когда меня вызвали, машина была заражена уже дня три как минимум. И я её перезагружал раз пицот. Так что GMER - видит и блокирует. С указанными последствиями.

Цитата:

Если метод не работает, сообщи. Я все равно скоро собираюсь заразить вторую винду конфикером и попробовать удалить его руками.

Если надыбаешь эту версию - пришли мне. Тоже хочу поковырять в спокойной обстановке и в известной среде - на каждую заразу специальную утилиту не наищешься.

Что я не сделал (почему-то):

- не попытался найти файл через GMER (у него есть файловый менеджер - возможно, он нашёл бы) - просто не догадался;

- не попытался найти этот файл с помощью RKUnhooker - не хватило терпения, он слишком долго сканит;

- не попытался сделать скрипт отложенного удаления в AVZ - путь к файлу был известен, могло сработать.

13 сообщений

#15 лет назад

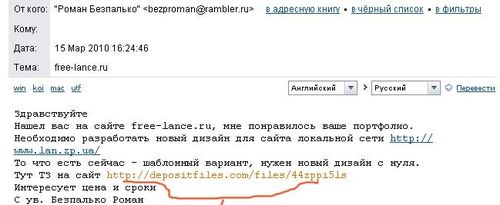

Всем привет! Мне опять пришло сообщение без обращения в стиле "крупной компании требуются для сотрудничества специалисты" и как обычно - ссыла тестовое задание, ведет на  . Если кому приходило такое же письмо - не выяснили, это обыковенный спам или опять попытка поделиться каким-нить троянчиком?

. Если кому приходило такое же письмо - не выяснили, это обыковенный спам или опять попытка поделиться каким-нить троянчиком?

1 сообщение

#15 лет назад

Stani-Slava,Было то же самое, пришло в папку "спам". Ради "спортивного интереса" скопировал ссылку, перешел по ней. Кстати, домен "co.cc" (Корея) предоставляет возможность бесплатно зарегистрировать доменное имя, так что подобные "сайты" злоумышленники могут изготавливать сотнями. В момент посещения антивирус выдал целых три предупреждения о попытке сайта установить троян, а в браузере открылось окно, в котором сообщалось, что мне немедленно следует установить "обновление" для моего браузера (с их сайта)

.

. Так что, если не хотите "подцепить" свеженьких троянов, лучше туда не ходите.

P.S. Думаю, что про подобные вещи следует сообщать сразу же, так что спасибо Вам за сообщение!

1 сообщение

#15 лет назад

Цитата ("owlteam"):Цитата ("vladmax"):Да уж.. Аваст точно не поможет, тем более халявный - проверено не на одном компе.это вирусный маркетинг или просто рекламное обявление?

Это просто список хороших бесплатных антивирусов.

У меня самого вчера лицензия на DrWeb кончилась и я оттуда скачал Avast!, потому что там есть модуль, который отслеживает вирусню в реальном времени...

253 сообщения

#15 лет назад

Добрый деньКрупной компании - ТПК"ГАЛАЭНДУСТРИ"

консалт-дизайнерской группе для реализации расширения на рынке производителей

требуются - на конкурсной основе для постоянного сотрудничества специалисты

Задачи:

-интегрирование видео в сайт

-переделать дизайн сайта - Структура главная + 6 внутренних страниц личный кабинет

-изготовление сертификата акций для сайта

-продвижение сайта

-анимация текста сайта

-Flash-оболочка для баннера - Необходимо реализовать Flash-ролик, который подгружает в себя указанный баннер (SWF, JPG, GIF, PNG)

-Дизайн и графика для WEB

-Переводы

-Музыка/звук

-Фото/Видео

-Реклама/Маркетинг/Менеджмент

-Программирование

-Интернет-маркетинг

гарантия стабильного и достойного заработка

просьба оставлять контактную иформацию на e-mail - *** убедившись в своей компетенции.

Указывайте желаемый размер оплаты труда и примеры сроков выполнения разного типа работы

просьба обращаться по необходимым техническим особенностям работы после просмотра специфики заданных проектов.

исходные материалы для прохождения тестового задания см тут ссылка

Мне вот такое пришло. Думаю, это уже третья волна.

Не открывала, не смотрела

Нижние тире после точки в адресе для любопытных - нужно убрать

731 сообщение

1050 сообщений

#15 лет назад

Хм, почему-то мне ничего не прислали... прошел по ссылке, тоже ничего не случилось. Ёперу перезапустил, всё нормально. По ссылке какой-то левый флеш-сайт, никаких материалов.

1050 сообщений

#15 лет назад

Цитата ("VeMax"):объект заражен HEUR:Trojan.Script.Iframer

Не похоже это на Iframer, гляньте исходный код, там нет ничего. Если только через флеш...

UPD

Попробовал зайти на этот сайт с виртуальной машины через Internet Explorer 6.0 без антивирусов и фаерволов. Ничего не произошло, ни ошибок, ни чего такого подозрительного. Перезагрузил машину, аналогично.

1050 сообщений

2268 сообщений