Баг репорты msfirearms.com

3240 сообщений

#18 лет назад

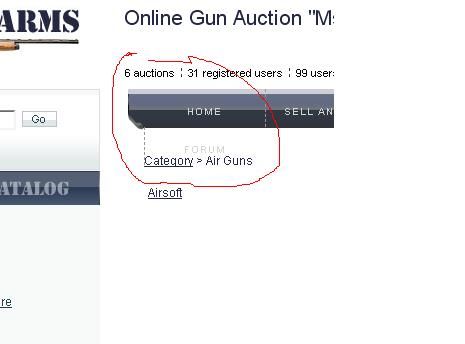

Дефект TVV009

1. Логинюсь

2. Захожу на страницу "Active Auctions" ссылка

3. Вижу под кнопкой Submit некорректную надпись "Page 1 of 0", а ведь первая цифра, обозначающая номер текущей страницы, всегда должна быть меньше или равной второй цифре, обозначающей общее количество страниц.

Эх.. вспоминаю свою молодость, одно время работал в команде QA одной крупной конторы, ностальгия

3240 сообщений

#18 лет назад

Ладно, пока хватит дефектов. Mauser, жду оплаты за те дефекты, которые уже мной найдены. После того как получу оплату, продолжу.

1267 сообщений

536 сообщений

#18 лет назад

Утвержденные ошибки: (цитирую програмиста) Цитата:

PtitsaЭто не весь список, програмист пробежал выложенное часов 12 назад. Если вам кажется что что-то из вашего пропущено, то пишите прямо тут, не стесняйтесь. Если оно еще не проверено, то будет проверено вскоре. Деньги сейчас по провереному разошлю и повтыкаю отзывов.

1. В меню : Info > Encyclopedia

"The requested URL was not found on this server."

ссылка

так же как и ссылка в боковом меню : firearms wiki>all wiki

Webmaster_vrn_ru

2. Недоработка скрипта поиска

ссылка

При запросе ничего не выводится,

ни о том что что-то найдено, ни о том что ничего ненайдено.

3. crack1 Z175151083223

1.ссылка корявая обработка запросов

MySQL

2.ссылка корявая

обработка входных данных

ADI

4. На главной странице нет meta тегов, а на внутренних есть..

Хотя на главной они важнее чем на внутренней.

5. ADI

.Alt картинок пустые!

Это плохо! Нужно что бы alt описывал картинку (хорошо для поисковой

оптимизации)

6. ADI

ссылка

Отображается пустая страница с текстом.

╚The requested URL /auction/ammunition/rifles/ was not found on this

server╩

Думаю правильней будет сообщить о 404 ошибке.

7. ADI

При такой ошибке поля:

Your bid

You Are Bidding on

На мой взгляд вообще не должны отображатся.

8. itica

Проблема с регистрацией.

Не проверяется правильность даты рождения.

Система приняла меня с датой рождений 33 МАРТА - 33/03/1983.

Z217674437575

9. lyoxa

Вырвалось

10. itica

Не проверяется ZIP/Post Code!

Вводил rrr и баг - регистрация была принята.

+

Плохая проверка e-mail - принимается даже при вводе

***IAN - 7 знаков после последней точки, а их максимум

может быть 4.

Z217674437575

11. itica

Нет толку от отсылки e-mail!

Для подтверждения регистрации достаточно ввести

ссылка пользователя

Конечно этот ID никто не говорит но его можно легко подобрать к тому

же если запустить робота он может таким образом отлавливать новые

регистрации и менять пароли, так как тут достаточно только ввести ID и

авторизация проходит автоматически.

Например я только что активировал аккаунт с доменной зоной .RUSSIAN -

которой в принципе нет и поэтому никакого письма я не получал!

Z217674437575

12. itica

Обрабатываются HTML-теги!

При регистрации full name указал <b><u><i>qwert</b</u></i>

И при просмотре личных данных qwert выделен жирным, курсивом и

подчёркнут.

Собственно можно и JAVA - скрипт так подгружать и можно предположить

что в админке тоже самое и поэтому при просмотре админом личных данных

можно засадить ему скрипт.

Лечится банальным применением htmlspecialchars.

Z217674437575

============

Итого:

Ptitsa - 1

Webmaster_vrn_ru - 1

crack1 (Z175151083223) - 1

ADI - 4

itica - 4

lyoxa - 1

Товарищ lyoxa получает учетверенное вознаграждение в силу наиболее существенного результата.

кстати, сайт действительно построен на фриварном аукционе и целью тестирования как раз и было выяснение что проще, его до ума довести или с нуля все строить.

UPD: по утвержденным багам денежки разосланы, непроверенное будет проверено позже. Товарищ crack1 не внес себя в участники форума, соответственно остается пока без отзыва.

1267 сообщений

#18 лет назад

Вот весь мой список найденых ошибок:Цитата:

Отчёт ошибок:

1. SQL иньекции

Возможно выполнение атаки "SQL инъекция". "SQL инъекция" – способ нападения на базу данных в обход межсетевой защиты. В этом методе, параметры, передаваемые к базе данных через Web приложения, изменяются таким образом, чтобы изменить выполняемый SQL запрос. Например, добавляя символ (‘) к параметру, можно выполнить дополнительный запрос совместно с первым.

Нападение может использоваться для следующих целей:

1. Получить доступ к данным, которые обычно недоступны, или получить данные конфигурации системы, которые могут использоваться для дальнейших нападений. Например, измененный запрос может возвратить хешированные пароли пользователей, которые в последствии могут быть расшифрованы методом перебора.

2. Получить доступ к компьютерам организации, через компьютер, на котором находится база данных. Это можно реализовать, используя процедуры базы данных и расширения 3GL языка, которые позволяют доступ к операционной системе.

• ссылка;

• ссылка

• ссылка;

• ссылка;

Возможные ошибки (не подтверждено):

adsearch.php?title=1&desc=on&closed=on&category='SQL_INJECTION& minprice=1&maxprice=1&payment%5B%5D=on&payment%5B%5D=on &payment%5B%5D=on& payment%5B%5D=on&seller=1&country=Afghanistan&ending=1&SortProperty=ends& type=2&action=search&go=GO%20%3E%3E

2. XSS- межсайтовый скриптинг

Межсайтовый скриптинг возможен из-за недостаточной обработки входных данных перед выводом их в браузер. Удаленный ользователь может с помощью специально сформированного URL выполнить произвольный HTML сценарий в браузере жертвы в контексте безопасности уязвимого сайта.

• ссылка

• ссылка

• ссылка

• ссылка

• Дыры в безопасности при регистрации на сайте позволяют сделать XSS на форуме

Возможные ошибки (не подтверждено):

• index.php?lan=<script>alert(document. cookie)</script>

• profile.php?user_id=158&auction_id=<script>alert(document.cookie)</script>

• profile.php?auction_id=< script>a lert(document.cookie)</script>&id=159

• admin/index.php?lan=< script>alert(document.cookie)</script>

• /login.php?username=<script>alert(document.coo kie)</script>

• /viewnews.php?id=<script>alert(document.cookie)</script>

4. Ошибки на сайте (получение реального пути и т.д.)

• ссылка

• ссылка

• index.php?lan=../put/.inc.php/file/name/here

5. Ошибки дизайна, логики и активных скриптов

• Ошибка дизайна - ссылка

• Поиск слишком медленный - возможна ддос атака (сейчас модно так инет магазины убирать с конкурентов). Добавьте капчу

• При отключённом яваскрипте сайт откидывает много безопасности + можно вводить НТМЛ код ( ссылка ), множественный ошибки на пресечении ввода сторонних скриптов

• если это PHPAuction 1.2-2.1, то ещё и

curl ссылка -d "action=insert" -d "username=test" –d

• ссылка кнопка форума "падает" в опере 9.22

6. Уязвимости форума

• ссылка

• ссылка

7. Возможные ошибки (найденные на багрепортных сайтах)

• ссылка

• ссылка

• ссылка

• ссылка

• ссылкаОффтопикZ951126048289

1410 сообщений

#18 лет назад

Цитата ("tvv"):Например Мюнхен пишется как "München" (это weblancer.net заменил букву "u" с двумя точками сверху на код ü, это уже дефект weblancer.net).

Вадим, это не дефект. Просто веблансер на cp1251 работает. Работал бы на utf-8 - отобразилось бы без проблем.

4 сообщения

#18 лет назад

Смотрю смысл того что я показал был понят и продолжен ...  кстати получил только за 1 а показал 2

кстати получил только за 1 а показал 2

67 сообщений

#18 лет назад

Mauser, Вы не обратили внимание на:Цитата:

Картинка с кодом не защищает!

С одним и тем же кодом можно регистрироваться сколько угодно раз, что даёт прекрасную возможность осуществления DDoS атаки.

Сохранил к себе страницу и всё время при регистрации указывал один и тотже код - регистрация всё время принималась.

А помойму это очень серьёзная проблема, так как на регистрироваться можно роботом сколько угодно.

1267 сообщений

#18 лет назад

Цитата ("itica"):Mauser, Вы не обратили внимание на:

Цитата:Картинка с кодом не защищает!

С одним и тем же кодом можно регистрироваться сколько угодно раз, что даёт прекрасную возможность осуществления DDoS атаки.

Сохранил к себе страницу и всё время при регистрации указывал один и тотже код - регистрация всё время принималась.

А помойму это очень серьёзная проблема, так как на регистрироваться можно роботом сколько угодно.

даже не роботы, просто ddos обеспечен...

536 сообщений

#18 лет назад

Только в понедельник. програмист имеет право на личную жизнь  Я честно предупреждал в самом проекте об этой особенности.

Я честно предупреждал в самом проекте об этой особенности.

536 сообщений

#18 лет назад

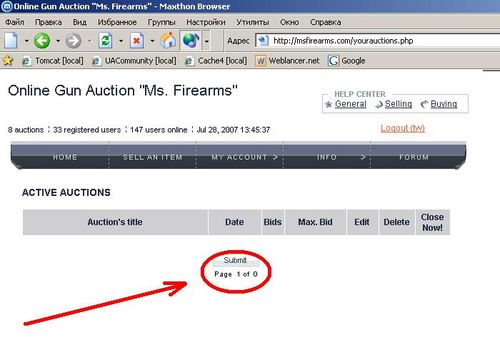

Цитата:1.)Дефект TVV008И crack1 по ошибке засчитали только одну ошибку вместо двух.

1. Логинюсь

2. Захожу на страницу "Sell an item" ссылка (попал туда с ссылка)

3. В поле "Auction starts with" ввожу отрицательное значение, например -10.99

4. Делаю сабмит формы

2) Вижу под кнопкой Submit некорректную надпись "Page 1 of 0"

+2

Остальное это все уже было до него описано или происходит от одного и того же бага.

1. Zionit

если это PHPAuction 1.2-2.1, то ещё и

Код:

curl ссылка -d "action=insert" -d "username=test" -d

Zionit

2. Кнопка форума "падает" в опере 9.22

Итого:

Zionit + 2

Остальное повторяется, комбинации одного и того же.

Денежки сейчас разойдутся, как в прошлый раз если что-то пропущено или вы не согласны - пишите прямо тут. Ввиду специфики задания я должен утрясать вопрос с програмистом.

поправка: tvv кошелечек то и не оставил. так что он пока ничего не получает

3240 сообщений

#18 лет назад

Мой кошелек: Z478536128713Но вообще я полагал, что Вы мне захотите перевести внутренним платежом сервиса Weblancer.net, с Вашего аккаунта на мой, благо это возможно давно уже делать.